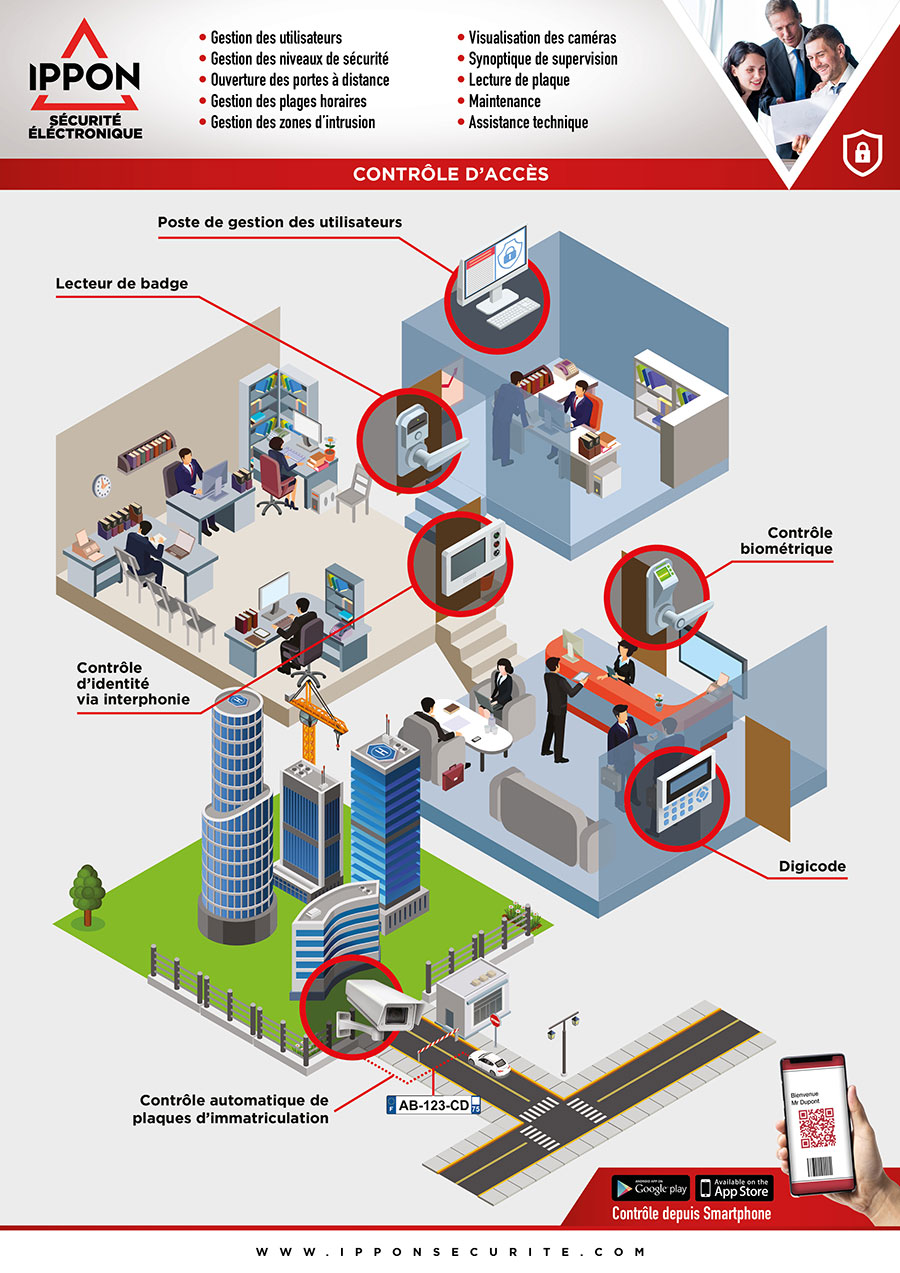

Protection Du Téléphone Mobile Sécurité Informatique Contrôle D'accès Plat 3d Concept De Vecteur De Style Isométrique | Vecteur Premium

La Sécurité Informatique, Contrôle D'accès, La Protection Des Données Concept De Vecteur Isométrique Plat Clip Art Libres De Droits , Svg , Vecteurs Et Illustration. Image 61182370.

La Sécurité Informatique, Protection Des Données, Le Concept De Contrôle D' accès Clip Art Libres De Droits , Svg , Vecteurs Et Illustration. Image 55492731.

Contrôle d'accès Sécurité par mot de passe informatique Serrures et interphones AGL, autres, électronique, clavier d'ordinateur png | PNGEgg

Les 10 mesures de sécurité des TI : no 3 Gestion et contrôle des privilèges d'administrateur - ITSM.10.094 - Centre canadien pour la cybersécurité